Νέα εκστρατεία κατασκοπείας τύπου APT με στόχο τη συλλογή δεδομένων

Οι ερευνητές της Kaspersky ανακάλυψαν μια εκστρατεία κατασκοπείας τύπου APT (Advanced Persistent Threat) που χρησιμοποιεί έναν πολύ σπάνια εμφανιζόμενο τύπο κακόβουλου λογισμικού, γνωστό ως firmware bootkit. Το νέο κακόβουλο λογισμικό εντοπίστηκε από την τεχνολογία σάρωσης UEFI / BIOS της Kaspersky, η οποία εντοπίζει γνωστές και άγνωστες απειλές. Η τεχνολογία σάρωσης αναγνώρισε ένα προηγουμένως άγνωστο κακόβουλο λογισμικό στο Unified Extensible Firmware Interface (UEFI), ένα απαραίτητο μέρος οποιασδήποτε σύγχρονης συσκευής υπολογιστή, καθιστώντας πολύ δύσκολη την ανίχνευση και την αφαίρεση από τις «μολυσμένες» συσκευές. Το UEFI bootkit που χρησιμοποιείται με το κακόβουλο λογισμικό είναι μια προσαρμοσμένη έκδοση του bootkit της Hacking Team, που διέρρευσε το 2015.

Το UEFI firmware είναι ουσιαστικό μέρος ενός υπολογιστή, το οποίο ξεκινά να λειτουργεί πριν από το λειτουργικό σύστημα και όλα τα προγράμματα που είναι εγκατεστημένα σε αυτόν. Εάν το UEFI firmware τροποποιηθεί με τέτοιον τρόπο ώστε να περιέχει κακόβουλο κώδικα, αυτός ο κώδικας θα ξεκινήσει πριν από το λειτουργικό σύστημα, καθιστώντας τη δραστηριότητά του δυνητικά αόρατη από λύσεις ασφάλειας. Αυτό, και το γεγονός ότι το ίδιο το firmware βρίσκεται σε ένα flash chip χωριστό από τον σκληρό δίσκο, καθιστά και τις επιθέσεις εναντίον του UEFI εξαιρετικά αδιαφανείς και επίμονες - η «μόλυνση» του firmware ουσιαστικά σημαίνει ότι ανεξάρτητα από το πόσες φορές έχει επανεγκατασταθεί το λειτουργικό σύστημα, το κακόβουλο λογισμικό που έχει εγκατασταθεί από το bootkit θα παραμείνει στη συσκευή.

Οι ερευνητές της Kaspersky βρήκαν ένα δείγμα τέτοιου κακόβουλου λογισμικού που χρησιμοποιήθηκε σε μια εκστρατεία που αξιοποίησε παραλλαγές ενός σύνθετου, πολλαπλών σταδίων, αρθρωτού framework που ονομάστηκε MosaicRegressor. Το framework χρησιμοποιήθηκε για κατασκοπεία και συλλογή δεδομένων με το UEFI malware να είναι μια από τις μεθόδους επιμονής για αυτό το νέο, προηγουμένως άγνωστο κακόβουλο λογισμικό.

Τα αποκαλυφθέντα συστατικά του UEFI bootkit βασίστηκαν σε μεγάλο βαθμό στο bootkit «Vector-EDK» που αναπτύχθηκε από τη Hacking Team, ο πηγαίος κώδικας του οποίου διέρρευσε στο διαδίκτυο το 2015. Ο κώδικας που διέρρευσε επέτρεψε στους δράστες να δημιουργήσουν το δικό τους λογισμικό με λίγη προσπάθεια ανάπτυξης και μειωμένο κίνδυνο έκθεσης.

Οι επιθέσεις εντοπίστηκαν με τη βοήθεια του Firmware Scanner, το οποίο περιλαμβάνεται στα προϊόντα της Kaspersky από τις αρχές του 2019. Αυτή η τεχνολογία αναπτύχθηκε για να εντοπίζει συγκεκριμένα απειλές που κρύβονται στη ROM BIOS, συμπεριλαμβανομένων των εικόνων UEFI firmware.

Παρόλο που δεν ήταν δυνατό να εντοπιστεί ο ακριβής φορέας «μόλυνσης» που επέτρεψε στους επιτιθέμενους να αντικαταστήσουν το αρχικό UEFI firmware, οι ερευνητές της Kaspersky κατέληξαν σε μια επιλογή για το πώς θα μπορούσε να γίνει με βάση ό, τι είναι γνωστό για το VectorEDK από έγγραφα της Hacking Team που έχουν διαρρεύσει. Αυτά υποδηλώνουν, χωρίς να αποκλείονται άλλες επιλογές, ότι οι «μολύνσεις» θα μπορούσαν να ήταν δυνατές μέσω φυσικής πρόσβασης στο μηχάνημα του θύματος, ειδικά με ένα κλειδί USB με δυνατότητα εκκίνησης, το οποίο θα περιέχει ένα ειδικό βοηθητικό πρόγραμμα ενημέρωσης. Το διορθωμένο firmware θα διευκόλυνε τότε την εγκατάσταση ενός Trojan downloader - κακόβουλου λογισμικού που επιτρέπει τη λήψη οποιουδήποτε ωφέλιμου φορτίου κατάλληλου για τις ανάγκες του εισβολέα όταν το λειτουργικό σύστημα είναι σε λειτουργία.

Στην πλειονότητα των περιπτώσεων, ωστόσο, τα συστατικά του MosaicRegressor παραδόθηκαν σε θύματα χρησιμοποιώντας πολύ λιγότερο περίπλοκα μέτρα, όπως η παράδοση μέσω spearphishing ενός dropper κρυμμένου σε ένα αρχείο μαζί με ένα αρχείο δόλωμα. Η δομή πολλαπλών ενοτήτων του πλαισίου επέτρεψε στους επιτιθέμενους να αποκρύψουν το ευρύτερο πλαίσιο από την ανάλυση και να αναπτύξουν εξαρτήματα σε μηχανήματα στόχευσης μόνο κατά παραγγελία. Το κακόβουλο λογισμικό που εγκαταστάθηκε αρχικά στη «μολυσμένη» συσκευή είναι ένα Trojan-downloader, ένα πρόγραμμα ικανό να κατεβάσει επιπλέον ωφέλιμο φορτίο και άλλο κακόβουλο λογισμικό. Ανάλογα με το ωφέλιμο φορτίο που έχει ληφθεί, το κακόβουλο λογισμικό μπορεί να κατεβάσει ή να ανεβάσει αυθαίρετα αρχεία από / σε αυθαίρετες διευθύνσεις URL και να συλλέξει πληροφορίες από το στοχευμένο μηχάνημα.

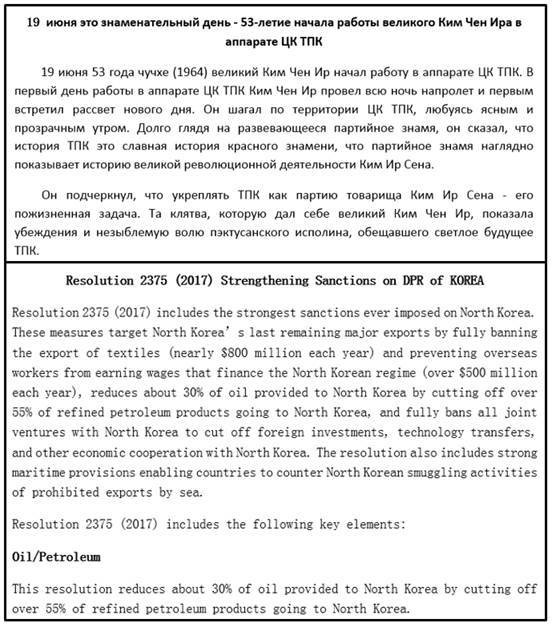

Με βάση τη σχέση των ανακαλυφθέντων θυμάτων, οι ερευνητές μπόρεσαν να προσδιορίσουν ότι το MosaicRegressor χρησιμοποιήθηκε σε μια σειρά στοχευμένων επιθέσεων με στόχο διπλωμάτες και μέλη ΜΚΟ από την Αφρική, την Ασία και την Ευρώπη. Ορισμένες από τις επιθέσεις περιλάμβαναν έγγραφα spearphishing στη ρωσική γλώσσα, ενώ άλλες αφορούσαν τη Βόρεια Κορέα και χρησιμοποιήθηκαν ως δέλεαρ για λήψη κακόβουλου λογισμικού.

Η εκστρατεία δεν έχει συνδεθεί επίσημα με γνωστούς φορείς επιθέσεων τύπου APT.

Παραδείγματα εγγράφων-δέλεαρ που συσσωρεύονται σε κακόβουλα αρχεία που αποστέλλονται στα θύματα του MosaicRegressor

«Παρόλο που οι επιθέσεις του UEFI παρουσιάζουν μεγάλες ευκαιρίες για τους απειλητικούς φορείς, το MosaicRegressor είναι η πρώτη γνωστή στο κοινό υπόθεση όπου ένας απειλητικός φορέας χρησιμοποίησε ένα προσαρμοσμένο, κακόβουλο UEFI firmware in-the-wild. Προηγουμένως γνωστές επιθέσεις που παρατηρήθηκαν σε αντίστοιχες συνθήκες απλώς επαναπροσδιόριζαν νόμιμο λογισμικό (για παράδειγμα, το LoJax), καθιστώντας την την πρώτη in-the-wild επίθεση που αξιοποιεί ένα προσαρμοσμένο UEFI bootkit. Αυτή η επίθεση καταδεικνύει ότι, αν και σπάνια, σε εξαιρετικές περιπτώσεις οι φορείς είναι διατεθειμένοι να καταβάλουν μεγάλες προσπάθειες για να αποκτήσουν το υψηλότερο επίπεδο επιμονής στη μηχανή του θύματος. Οι απειλητικοί φορείς συνεχίζουν να διαφοροποιούν τα εργαλεία τους και να γίνονται όλο και πιο δημιουργικοί με τους τρόπους που στοχεύουν τα θύματα - και το ίδιο θα έπρεπε και οι πάροχοι ασφάλειας, προκειμένου να παραμείνουν μπροστά από τους δράστες. Ευτυχώς, ο συνδυασμός της τεχνολογίας μας και της κατανόησης των τρεχουσών και προηγούμενων εκστρατειών που αξιοποιούν το «μολυσμένο» firmware μάς βοηθούν να παρακολουθούμε και να αναφέρουμε μελλοντικές επιθέσεις εναντίον τέτοιων στόχων», σχολιάζει ο Mark Lechtik, ανώτερος ερευνητής ασφάλειας στην Παγκόσμια Ομάδα Έρευνας και Ανάλυσης (GReAT) της Kaspersky.

«Η χρήση διαρροής πηγαίου κώδικα τρίτου μέρους και η προσαρμογή του σε ένα νέο προηγμένο κακόβουλο λογισμικό για άλλη μια φορά υπενθυμίζει τη σημασία της ασφάλειας δεδομένων. Μόλις διαρρεύσει το λογισμικό - είτε πρόκειται για bootkit, κακόβουλο λογισμικό ή κάτι άλλο - οι απειλητικοί φορείς κερδίζουν ένα σημαντικό πλεονέκτημα. Τα ελεύθερα διαθέσιμα εργαλεία τούς δίνουν την ευκαιρία να προωθήσουν και να προσαρμόσουν τα εργαλεία τους με λιγότερη προσπάθεια και μικρότερες πιθανότητες εντοπισμού», σχολιάζει ο Igor Kuznetsov, κύριος ερευνητής ασφάλειας στην Παγκόσμια Ομάδα Έρευνας και Ανάλυσης (GReAT) της Kaspersky..

Περισσότερες πληροφορίες μπορείτε να βρείτε στον ειδικό ιστότοπο Securelist.

Προκειμένου να παραμείνετε προστατευμένοι από απειλές όπως το MosaicRegressor, η Kaspersky συνιστά:

Παρέχετε στην ομάδα SOC σας πρόσβαση στην πιο πρόσφατη Πληροφόρηση για Απειλές. Το Kaspersky Threat Intelligence Portal είναι ένα μοναδικό σημείο πρόσβασης, παρέχοντας δεδομένα και πληροφορίες για ψηφιακές επιθέσεις που έχουν συγκεντρωθεί από την Kaspersky για περισσότερα από 20 χρόνια.

Για ανίχνευση επιπέδου τερματικού σημείου, διερεύνηση και έγκαιρη αποκατάσταση περιστατικών, εφαρμόστε λύσεις EDR, όπως το Kaspersky Endpoint Detection and Response.

Παρέχετε στο προσωπικό σας βασική εκπαίδευση για ψηφιακή υγιεινή, καθώς πολλές στοχευμένες επιθέσεις ξεκινούν με phishing ή άλλες τεχνικές κοινωνικής μηχανικής.

Χρησιμοποιήστε ένα ισχυρό προϊόν ασφαλείας τερματικού σημείου που μπορεί να ανιχνεύσει τη χρήση firmware, όπως το Kaspersky Endpoint Security for Business.

Ενημερώνετε τακτικά το UEFI firmware και αγοράζετε firmware μόνο από αξιόπιστους προμηθευτές.